|

|

# S/ k; C9 E4 G9 C- K% A

本脚本适用环境系统支持:CentOS 7+,Debian 8+,Raspbian 10,Ubuntu 16+,Fedora 29+

o8 k5 y/ }5 ?+ P0 m7 z内存要求:≥256M) ]/ r3 ~0 l5 o' u/ V

日期 :2020 年 4 月 2 日

/ p8 ~$ [7 s8 `: H* I关于本脚本1. 支持两种安装方式:从代码编译安装,从 repository 直接安装;( R" \6 L: u, D

2. 脚本会创建默认的 wg0 设备,以及 wg0 的客户端配置,并生成客户端配置对应的二维码 png 图片;: i2 H) G4 p: W* \" h( J- \& x2 m# o

3. 脚本会修改本机防火墙设置,如果未启用防火墙,则会出现警告提示,需要手动去设置;

! o/ a m3 Q( \0 o X4. 脚本会从 1024 到 20480 随机生成监听端口;

/ X: ]; J" y) t* o, B A7 ?6 C# S( x5. 脚本支持新增,删除,列出客户端功能;3 e$ j. ~- w: C7 H; C; A9 \; K

6. 脚本支持查看已安装的 WireGuard 的版本号;

1 b0 r. c8 F8 X' P" t7. 脚本支持从代码编译安装的方式升级 WireGuard 到当前最新版本;3 [2 ]! k- c: f. R" n' x

5 d+ o- I+ [: r1 W0 @客户端下载Windows, macOS, Android, iOS 客户端* J/ g h, C% U- C9 N1 Z; h( L

https://www.wireguard.com/install/# X0 \% n; N% b& m

脚本使用方法使用 root 用户登录系统,运行以下命令下载脚本,赋予执行权限:/ F% W/ ]7 r1 F0 `

- wget --no-check-certificate -O /opt/wireguard.sh https://raw.githubusercontent.com/teddysun/across/master/wireguard.sh& c9 h/ X; K& K3 ?; [) b

- chmod 755 /opt/wireguard.sh

3 L( O- h. Q' @' j; [写在前面WireGuard 的安装和使用条件是比较苛刻的。因此我不建议在生产系统里安装和使用 WireGuard,除非你知道自己在做什么。

* Q# X3 p( D" ^它依赖于内核,也就是 kernel,在不同的系统中,内核,内核源码包,内核头文件必须存在且这三者版本要一致。& ~5 z4 h4 I/ ?* O/ b% ^7 _3 n

RedHat,CentOS,Fedora,Oracle Linux,Amazon Linux 等 rpm 系的名字是 kernel,kernel-devel,kernel-headers。

- u+ ]7 I; l5 K$ l. M! ODebian,Ubuntu 等 deb 系的名字是 kernel,linux-headers。

. e, R6 F) ?) ?6 l- c2 r如果这三者任一条件不满足的话,则不管是从代码编译安装还是从 repository 直接安装,也只是安装了 wireguard-tools 而已。

3 r# p) m: L% m/ ^! S- Z d5 [/ W而 WireGuard 真正工作的部分,是 wireguard-dkms,也就是动态内核模块支持(DKMS),是它将 WireGuard 编译到系统内核中。

1 c! ^( W. e/ p: o7 j9 W: p因此,在某些 VPS 商家,是需要你先自主更换系统内核,并事先将这三者安装好,才有可能不会出现编译或安装失败。

8 u3 W5 ~- Y; g我在测试的时候,就经历过各种内核的问题导致的安装失败。如果你也遇到了同样的问题,建议先更换内核。

# i& r. N! p6 a3 |+ S就我个人的体验而言,在 CentOS 7 下更换为 elrepo 的内核是最容易的。这里有个脚本,可以更换到最新版内核,且自动开启 BBR 网络传输算法。

) m( x& A1 L+ ^一键安装最新内核并开启 BBR 脚本# S/ Z- p* D/ s A, [

此脚本运行后,最后会提示你重启系统,此时可以输入 n,暂不重启。手动安装 kernel-headers,运行如下命令:# M- U& j" k' L! c" G! d

- yum -y install kernel-ml-headers

+ a: E8 \. [1 P; E( }! H8 D' Q3 V% Q7 z& N$ T" A

重启后进入系统,运行下面的从代码编译安装 WireGuard,基本上就不会出现安装失败的问题了。" b( R! E: I" h% w

注意:自主更换内核后,我建议使用从代码编译安装 WireGuard。& W# g$ a$ }: \+ i* Q7 z6 W' Y: ]& a

更新日志2020 年 4 月 2 日:% K/ |9 D8 x7 f% a& ]

Linux 内核 5.6 正式发布了,内置了 wireguard module。, I3 o3 x2 `3 \7 [

本次更新添加了检测系统内核版本,如果大于等于 5.6 则不安装 wireguard module,仅安装 wireguard tools,然后再生成默认配置。5 v2 W# S( f2 K: w; D

当系统内核小于 5.6 时,则依然安装 wireguard module 和 tools,并生成默认配置。6 b8 _, ~, L" d4 E

2020 年 1 月 6 日:8 C' g9 z0 a/ V$ o2 q

一个好消息是 WireGuard 即将要合并到内核 5.6 里面了。

9 X7 i; \: ?% K于是作者在近期把 repo 改名了,从而导致脚本无法获取到正确的版本号。) R4 ?4 ]; G5 h0 ?0 X8 Q) i8 H

并且还把原来的 repo 一分为二了,分别改为 wireguard-linux-compat 和 wireguard-tools。前者是内核模块,后者是命令行工具。, Z! t/ N o4 L2 q

此次更新就是修复了以上问题。+ B# L. u4 o- F& Y# v

2019 年 11 月 16 日: x1 I; d$ _8 S& g( p

1、修正客户端配置文件创建时的各参数顺序,与 Windows 客户端的显示顺序一致。& d' T) _; d% Q

2、新增 Windows 客户端配置示例说明。

! P- m6 o. h0 ~7 b- D: c1 }2019 年 10 月 27 日:

3 N9 o9 n: p8 B1、新增卸载函数,使用方法请参考下面的卸载方法。

8 ^. c* M: @: W1 z. a- o$ w2、支持在 CentOS8 下从 repository 安装,或者从代码编译安装。

/ T. X& C" [7 \# u- {7 }从代码编译安装 WireGuard

+ V) c# ~: b4 p) F4 Q8 ^从 repository 直接安装 WireGuard! e5 Z O. G( E( t

安装完成后,脚本提示如下- WireGuard VPN Server installation completed

# l( x' z/ {7 ^1 D' u - WireGuard VPN default client file is below:8 t/ ~$ |; R/ d5 A" r

- /etc/wireguard/wg0_client

) W3 T/ L7 y5 x3 b* p/ A! G1 n5 P - WireGuard VPN default client QR Code is below:

5 R! g# c* H& Y/ \ - /etc/wireguard/wg0_client.png; ?; y3 _% i+ ?* x. o% m; C7 O

- Download and scan this QR Code with your phone1 d% i- R- S1 Z& ~/ h

- Welcome to visit: https://teddysun.com/554.html: n( L+ m2 ]( T. K

- Enjoy it

卸载方法

" Z9 j/ M: M( n: Y9 u其他使用选项查看已安装 WireGuard 版本号

. n; ^" \9 ]" P# ^) t编译升级 WireGuard 到当前最新版本

1 b( y1 W& d5 M h+ x新增 WireGuard 客户端配置2 S# I# o6 P( Y- `0 `* F5 y3 K" n% x$ X

- i, b& A# v. J

删除 WireGuard 客户端配置

5 p, v4 l0 y7 w; s6 O注意:默认客户端 wg0 不允许删除

( S" U7 V# ~! \: ?1 m( e+ T( {列出 WireGuard 客户端配置

; ?2 u+ \1 T' E% J& [) R6 x, E% \

高级用法如果你在安装时,需要自定义自己想要的端口,那么可以 export 变量 VPN_SERVER_WG_PORT 的值,这样脚本就会读取这个变量值来定义监听端口,而不会自己随机生成。

0 x0 ?. C1 l) ^& [6 z1 K比如你想自定义端口为 1234,那么具体做法就是,在执行从代码编译安装 WireGuard 或者从 repository 直接安装 WireGuard 之前,运行如下命令:

/ k8 C1 G& \6 w3 D: f- export VPN_SERVER_WG_PORT=1234

; _1 |% @# b- G0 f下面是一份脚本里用到的变量列表名(共计 11 个),以及它们具体代表什么含义的说明。1 B0 l5 g: P4 k! q- c$ C

VPN_SERVER_PUB_IPV4,定义服务器公网 IPv4,如果你的服务器端存在多个可用公网 IPv4,指定此变量的值。

7 B' a: u5 o$ \# _VPN_SERVER_PUB_IPV6,定义服务器公网 IPv6,如果你的服务器端存在多个可用公网 IPv6,指定此变量的值。6 Y+ X: ]5 }+ W8 x6 X

VPN_SERVER_PUB_NIC,定义服务器默认网卡名称,如果你的服务器有多个可用网卡,指定此变量的值。

7 S$ D S+ B' D" MVPN_SERVER_WG_NIC,定义 WireGuard 网卡名,默认为 wg0,这里一般不推荐指定此变量的值。( c8 m, m: k1 X/ T

VPN_SERVER_WG_IPV4,定义 WireGuard 服务端的内网 IPv4,默认为 10.88.88.1,这里一般不推荐指定此变量的值。

3 s5 R& s, L+ d' lVPN_SERVER_WG_IPV6,定义 WireGuard 服务端的内网 IPv6,默认为 fd88:88:88::1,这里一般不推荐指定此变量的值。& z8 p) i- \, z6 \( p# ~

VPN_SERVER_WG_PORT,定义器 WireGuard 服务端的监听端口,默认为从 1024 到 20480 随机生成,如果你想自定义端口,指定此变量的值。

+ n4 ]9 B; ]. w* g0 ?3 v! N. |VPN_CLIENT_WG_IPV4,定义 WireGuard 默认客户端的内网 IPv4,默认为 10.88.88.2,这里一般不推荐指定此变量的值。' |$ G2 j u4 U, }; _: Q0 b

VPN_CLIENT_WG_IPV6,定义 WireGuard 默认客户端的内网 IPv6,默认为 fd88:88:88::2,这里一般不推荐指定此变量的值。

* a; Z6 g' |8 ZVPN_CLIENT_DNS_1,定义 WireGuard 默认客户端的 DNS,默认为 1.1.1.1,如果你想自定义为别的 DNS,指定此变量的值。

@ v; j( ^' P! A {2 ~/ fVPN_CLIENT_DNS_2,定义 WireGuard 默认客户端的 DNS,默认为 8.8.8.8,如果你想自定义为别的 DNS,指定此变量的值。

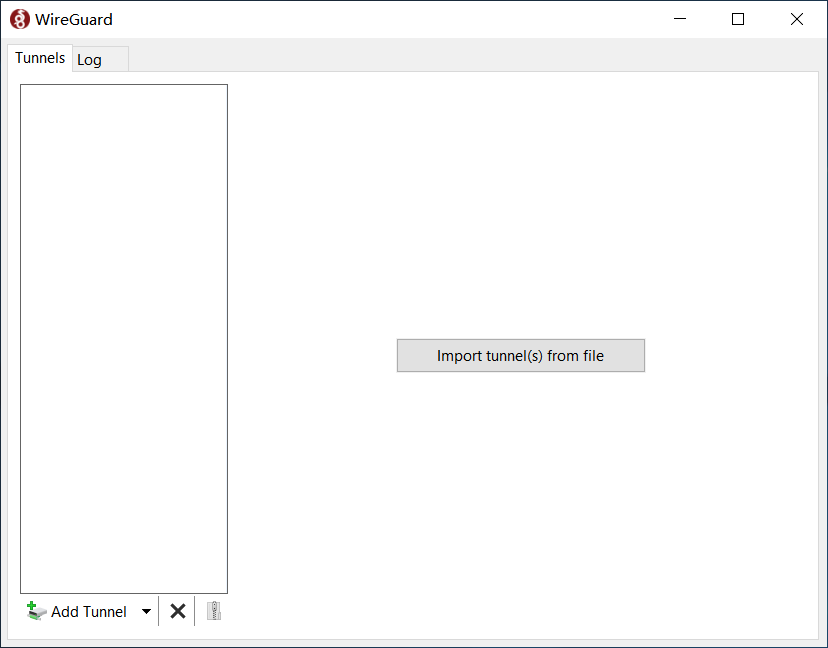

" n0 }8 t4 ^. ]! `Windows 客户端配置下载,安装,打开客户端软件,点击 Add Tunnel -> Add empty tunnel…

x$ g3 z8 a; o U, o

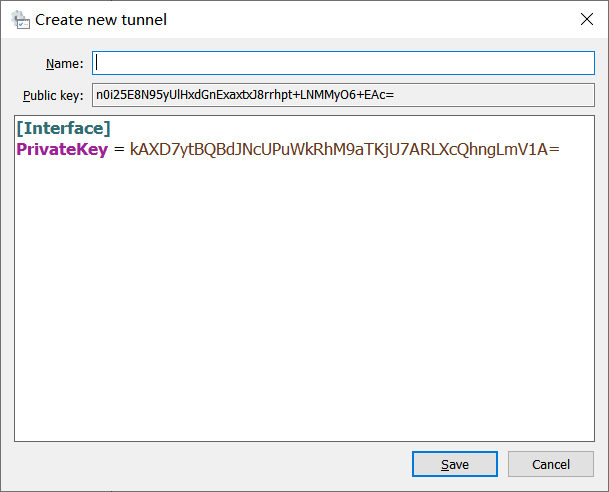

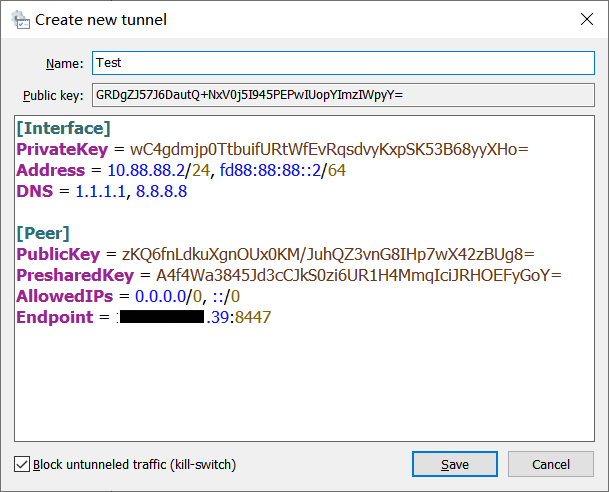

; D! v) R6 t0 h* M7 e2 k此时出现一个可以编辑的界面,将脚本生成的客户端配置 /etc/wireguard/wg0_client 里的内容复制出来,粘贴,保存。' H X5 U# N- m, _: s! p, \

" `2 w( }% B) E0 I( L " `2 w( }% B) E0 I( L

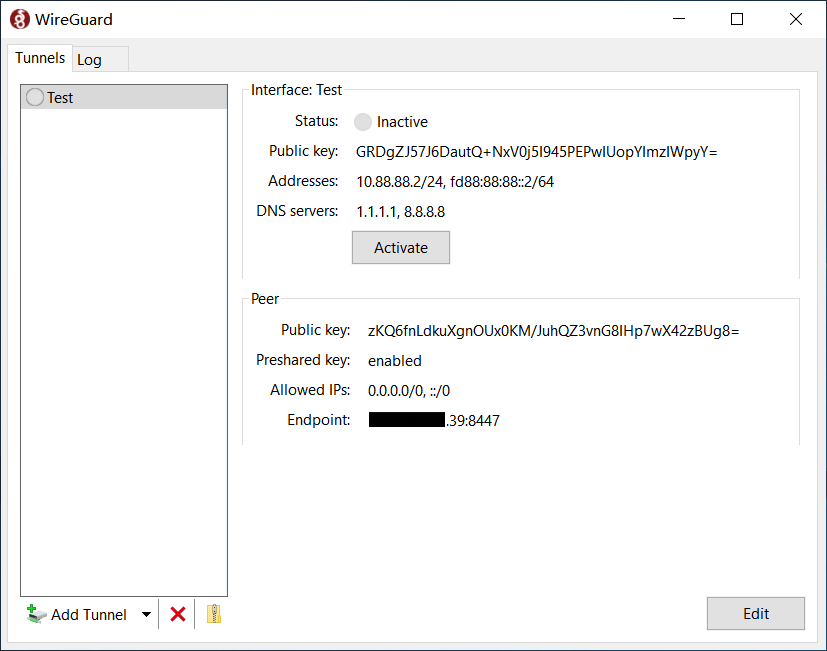

点击 Activate,就可以 VPN 连接了。

( b/ N& z" {+ H0 m( _) Z* `; c$ z , e0 u5 c9 g1 e K, M5 ?/ x7 N$ h , e0 u5 c9 g1 e K, M5 ?/ x7 N$ h

{) s/ |3 a* f5 k+ I) J0 U% w

* Z# `$ p+ f* E* v* @) K5 r( _' N8 ^' u& | o( Z

, }* w0 X$ j" O5 k# F9 g% Z6 z

* G! c' m' Q) B+ [: M# {7 v- q" A8 X+ I

* I7 b. }' h R% z8 E' y9 F

% c5 S$ c+ x2 i& ~, M. }8 a$ f; R1 A- E

" {( L. J2 q5 z1 T( d h

" d2 L" K5 [6 ]; P# b# x4 Q- m9 Q: M" D2 S8 E/ N7 x1 A

1 f# E+ H& R0 G6 p; D |

|